組織のファイルサーバーやストレージには、決して流出させてはならない情報が保管されているため、堅牢なセキュリティ体制を整備しなくてはなりません。そこで重要な役割を担うのが、「アクセス管理」の最適化です。本記事では、アクセス管理の重要性や課題について解説するとともに、おすすめのソリューションをご紹介します。

アクセス管理とは?

アクセス管理とは、社内ネットワークやITシステム、クラウドサービスなどに対するアクセス権限を制御・管理する仕組みを指します。IPアドレスやユーザーID、職務分掌規定、生体認証などを用いてアクセス権限を制御し、情報の閲覧・編集・管理・監査といった役割を明確に定義することがアクセス管理の役割です。このように、役職や部署に応じて業務の遂行に必要かつ最小レベルの権限を付与し、その他の挙動を禁止する運用方針を「最小権限の原則」と呼びます。

アクセス管理の目的

アクセス管理の本質的な目的は、情報やITシステムなどに最小権限の原則を採用し、セキュリティリスクを最小限に抑えることです。たとえば、企業のファイルサーバーには従業員の個人情報や顧客情報はもちろん、未発表のプロジェクト資料や経理文書といった機密データが保管されているケースが少なくありません。情報漏洩インシデントは企業の社会的信用の失墜を招き、ブランドイメージの損失や株価の下落、売上機会の損失、損害賠償請求など、さまざまな被害が生じる可能性があります。

セキュリティリスクを最小化するためには、特定のコンピュータやファイルに対するアクセス権限を制御・管理し、組織体制や事業形態に最適化された形式に整備しなくてはなりません。とくに近年はデジタル技術が加速度的に進歩・発展しており、それに伴ってマルウェアや不正アクセスなどのサイバー攻撃が多様化かつ巧妙化していく傾向にあります。このような時代のなかで、企業の情報資産をさまざまな脅威から保護するためには、最適化されたアクセス管理の仕組みが不可欠です。

アクセス管理の重要性

アクセス管理の重要性を理解するためには、具体的なセキュリティリスクを把握しなくてはなりません。アクセス権限設定の制御や管理を怠ってしまった場合、想定されるリスクとして以下の四つが挙げられます。

- アカウントの不正利用

- 誤操作によるミスの発生

- 情報漏洩

- アクセス権の管理基準の不明瞭化

アカウントの不正利用

アクセス管理の設定を怠った場合に懸念されるのが、従業員の意図的な情報の持ち出しや、元社員による社内ネットワークへの不正侵入です。近年は、コーポレートサイトやオウンドメディアをWordPressのようなCMSで構築している企業が多いため、不正アクセスによってWebサイトを改竄されたり、顧客情報を窃取されたりといった被害も考えられます。アカウントの不正利用は、顧客情報の窃取やサイバー攻撃の起点になるケースがあるため、企業の情報資産と社会的信用を脅威から保護するためにも、アクセス管理の適切な設定が必要です。

誤操作によるミスの発生

情報セキュリティ関連のソフトウェアやサービスなどを設計・開発するMcAfeeの調査(※)によると、情報漏洩インシデントを招く原因ワースト3は、1位が「管理ミス」で2位が「誤操作」、そして3位が「不正アクセス」となっています。つまり、情報漏洩インシデントを招く原因の多くは、マルウェアや不正アクセスのような外部の脅威ではなく、管理ミスや誤操作といった内部の人材によるヒューマンエラーです。機密度の高いファイルに誰でもアクセスできる場合、誤操作によってデータの書き換えや流出が起きたり、大規模なシステム障害につながったりといったリスクが懸念されます。

情報漏洩

ファイルの閲覧や編集の権限範囲が広い場合、機密データを比較的容易に引き出せるため、内部の人間による情報漏洩インシデントを招く原因となります。たとえば、2014年に大手教育関連企業の顧客情報が約3,000万件流出するという事件が発生しました。この情報漏洩インシデントを招いた原因は、グループ企業の業務委託先に属する派遣社員による不正な情報の流出です。近年は働き方改革の推進や新型コロナウイルス感染症などの影響から、オフィス外で業務に取り組むテレワーク制度が普及しつつあるため、こうしたセキュリティリスクへより注意するとともに対策を講じる必要があります。

アクセス権の管理基準の不明瞭化

アクセス管理は設定の最適化も大切ですが、ユーザーに権限を付与する具体的な基準や責任の所在を明確化するプロセスも同様に重要です。権限の基準や責任の所在が曖昧なままでは、設定の変更や管理基準の見直しなどが困難になります。たとえば、ワークフローシステムの承認者や決裁者の権限が曖昧では、申請・承認・決裁業務を自動化するのは困難であり、その設定を見直す際にも余計な業務負荷が生じかねません。さらに、情報漏洩インシデントの発生時に原因の特定が困難となるため、アクセス管理の要件を明確に定義するプロセスが必要です。

アクセス管理の具体的なプロセス

アクセス管理を設定する際は「アクセス要求・受付」→「検証」→「アクセス権限の付与」→「監視」→「ログの記録と追跡」という5つのプロセスを段階的に踏破するのが一般的です。最初のアクセス要求・受付では、ユーザーがシステムやサービスへのアクセス権限を要求します。たとえば、従業員の昇格や異動といった人事情報の変更があった場合、ファイルサーバーやストレージなどへのアクセス権限を要求し、管理者が承認するというプロセスが必要です。

次に、ユーザーからの権限要求の妥当性や承認のプロセス、不正の有無などを検証し、その後に管理者がアクセス権限を付与します。ここでアクセス権限を設定して終わりではなく、アクセス権限の設定や変更などが正しく実行されているかを監視しなくてはなりません。そして、付与したアクセス権限が正しく機能しているか、あるいは退職者のアクセス権限が削除されているかなどをログの記録や追跡から確認します。

アクセス管理の課題

現代はデジタル技術の発展に伴ってデータの重要性が増しており、企業では新しい時代に即したセキュリティ体制の構築が求められています。ITシステムや機密データへのアクセス権限設定は優先すべき経営課題のひとつですが、課題や問題も少なくありません。アクセス権限を手作業で設定するのは容易でなく、組織規模の大きな企業ほど管理者にとって大きな業務負担となります。したがって、いかにしてアクセス権限を制御・管理する仕組みを効率化するかが重要な課題です。

アクセス管理の効率化にはアクセス管理システムがおすすめ

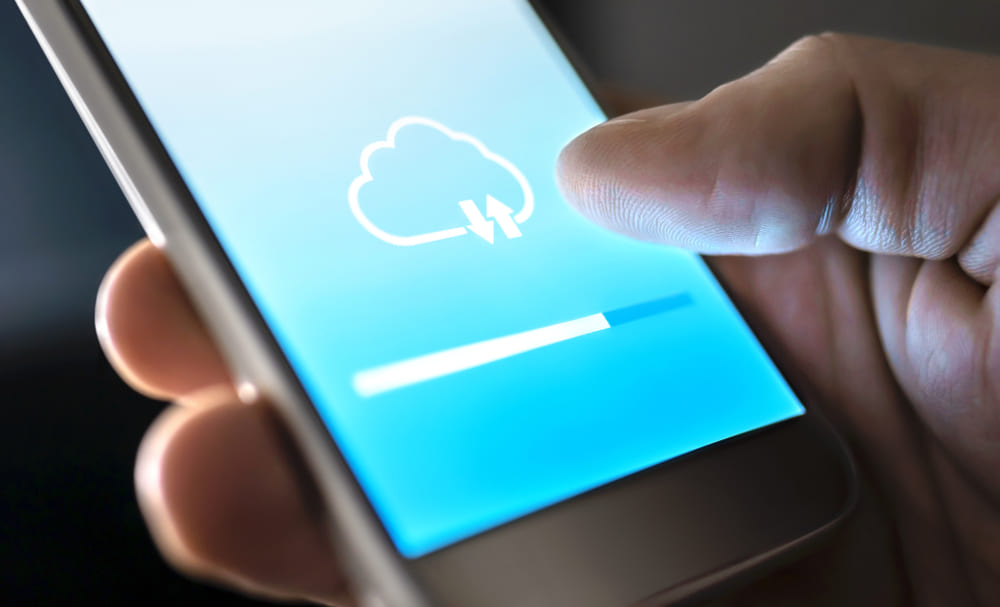

アクセス管理が抱える大きな課題のひとつは管理者の業務負荷であり、その問題を解決するためには優れたソリューションの活用が欠かせません。たとえば、いつ・誰が・どのような目的でシステムを利用したのかを一元的に制御するアクセス管理システムや、複数の要素を組み併せてユーザーの真正性を確認する多要素認証などのソリューションが求められます。こうした機能を搭載しているソリューションの代表格として挙げられるのが、マイクロソフト社が提供するMicrosoft 365です。

Microsoft 365は、Office製品やSharePoint、OneDrive、Teamsなどが付属するクラウド型のグループウェアであり、アクセス権限設定はもちろん、多要素認証やデバイス管理機能なども含まれています。IPアドレスに基づくアクセスの制御・管理や、知識要素や所持要素などを用いた認証も可能です。また、ITインフラにMicrosoft Azureを採用している企業であれば、Azure ADによる条件付きアクセスを用いてMicrosoft 365へのアクセスを制御することもできます。

まとめ

アクセス管理とは、情報やシステムなどに対するアクセス権限を制御・管理する仕組みを指します。アクセス権限設定を最適化するためには、アクセス管理システムや多要素認証などを搭載したソリューションの活用が必要です。堅牢なセキュリティ体制を構築するためにも、ぜひMicrosoft 365の導入をご検討ください。